Ha napjaink digitális hálózatán történő adattovábbítással kapcsolatos témába futunk, akkor gyakran bele lehet szaladni a „vépéen” azaz VPN kifejezésbe. E posztnak célja egy velős összefoglaló, mit is kell tudni az átlagembernek a VPN-ről, és miért is jó az neki (nekünk).

Virtual Private Networking

Magyarra fordítva virtuális magánhálózat. Nem fogok belemenni (szokásomhoz híven) a technikai részletek dermesztő mélységébe, maradjunk a lényegnél: mit jelent ez az átlag user számára.

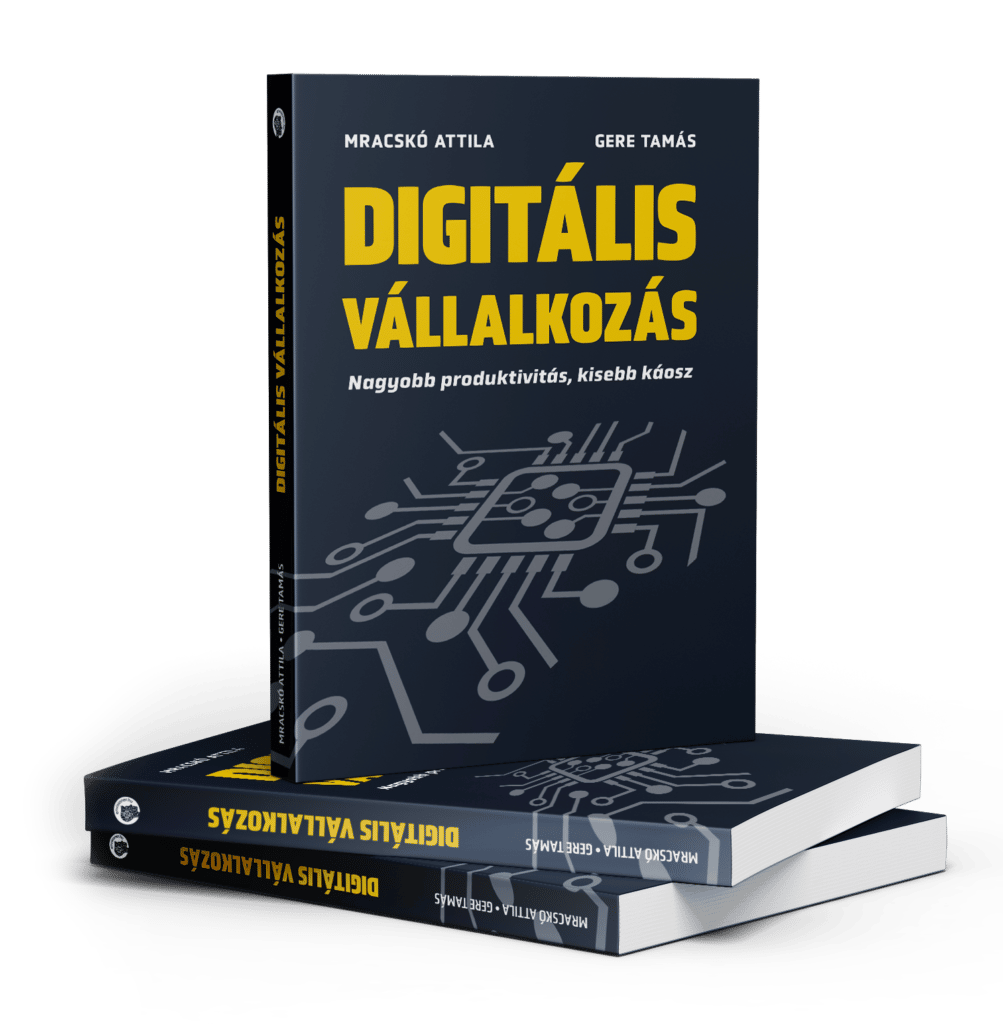

Egy oldalról úgy lehet elképzelni a dolgot, mint az úthálózattal átszőtt földfelszín alatt, két helyszín között, közvetlen az úthálózathoz tartozóan lenne egy alagút, ami két, egymáshoz távol lévő alhálózat között biztosít olyan közvetlen hozzáférést egymáshoz. Ha nincs a felszíni úthálózat, nincs mi alá befúrni az alagutat, mert mondjuk az áramellátásuk közös.

Ezen az „alagúton” keresztül oly könnyedén tudjuk elérni egymást, mintha a szomszédban lennénk, hisz nem kell a mások által gerjesztett forgalomra figyelnünk, nem kell elsőbbséget adnunk, indexelnünk, csak végigsuhanunk a közvetlen útvonalon. Arról nem is beszélve, hogy ha ezt az utat használjuk, akkor a felszín elöl rejtve maradunk, és dolgainkat mindenféle feltűnés nélkül intézhetjük egymás között. Két példával élnék.

Otthoni példa

Képzeld el azt, hogy elutazol otthonról, és kívülről, egy másik internetes alhálózatból kell hozzáférni az otthoni adataidhoz. Ha ezt VPN-en keresztül teszed meg, akkor az éppen használd eszközöd számára a kapcsolat pont úgy fog működni, mintha Te igenis az otthoni hálózatban lennél.

Céges példa

Multiknál bevett gyakorlat, ha otthonról/távolról dolgozol, akkor egy speciális csatlakozás létrejöttét követően elérhetőek lesznek számodra olyan szerverek / hálózati mappák / szoftverek, amelyek normális esetben csak a céges belső hálózatából elérhetőek: Ebben az esetben is azt „szimulálod” hogy Te a távolban (cégnél) lévő alhálózatba úgy csatlakoztál be, mint egy ott lévő helyi eszköz.

Jó de mi értelme?

Ha Te pl. VPN-en keresztül férsz hozzá az otthoni hálózatodhoz, akkor nem kell 83 különböző portot megnyitni a routerben (mi az a port továbbítás), hisz a VPN-re történt csatlakozást követően olyan lesz, mintha már ott lennél, bármit szeretnél az otthoni eszközeidtől úgy teheted meg, hogy nincs szükség a külsős portok továbbításával foglalkozni. A nyitott portok számának csökkentése már eleve fokozza a biztonságot.

Node vissza a névhez: a kapcsolat attól lesz magánhálózat, hogy a rajta keresztül futó adatok lényegében a többi eszköz elől rejtve kerülnek továbbításra; a titkosított adattovábbítás egy emelt szintjével állunk szemben.

Ha a Te bizonyos eszközeid (a példa kedvéért legyen egy NAS) csak ezen a biztonságos kapcsolaton érheted el, és máshogy nem, akkor az teljesen más jellegű fejtörést kellene hogy okozzon bárkinek, aki hozzá szeretne férni. Arról nem is beszélve, hogy a VPN-en keresztül közlekedve totálisan nem egyértelmű a hálózaton kívül állók számára, hogy egyáltalán mihez lehetne hozzáférni kívülről. (Alapesetben egy router esetében is így kell hogy legyen, a tapasztalat viszont azt mutatja, hogy egy sima router vpn-n nélkül biztonsági szempontból hagyhat kívánnivalót maga után), sőt, az adathalász mókával próbálkozóknak is nehezebb dolgok van.

Még két nagyon életszerű példa

Előfordulhat az is – sok ilyen fizetős szolgáltatóba lehet belefutni – hogy Te pl. külföldről akarod nézni a magyar RTL weboldalán lévő cuccokat. Na azok nem elérhetőek külföldről. Ha egy Magyarországon lévő VPN szerveren keresztül próbálod ezt meg, akkor bizony az RTL azt fogja hinni, hogy Te magyarországról Netezel, gond nélkül le fogod játszani a tartalmat, sőt a szolgálgatód előtt rejtve marad hogy mit is csináltál pontosan.

Ennek egy másik verzióját tapasztaltam élőben Shanghajban egy pár évvel ezelőtt: Ott egy hotelben simán nincs Google, és nincs Facebook. Tehát hogy ezek központilag le vannak tiltva. Én viszont élelmes módjára két dologgal készültem: kéznél volt a céges VPN hozzáférésem – szingpúri szerveren keresztüli csatlakozást tehetett lehetővé, illetőve egy másik, fizetős szolgáltatás, amivel pl. hong-kongi szolgáltatón keresztül tudtam úgy hozzáférni a világhálóhoz, hogy a Kínában el nem érhető dolgok is elérhetőek legyenek.

Hátrányok

Lehet, hogy a netszolgáltatód nem fogja tudni, hogy mivel is foglalatoskodsz, de a VPN szolgáltatód számára nyitott könyv leszel, ezt érdemes észben tartani.

És hát egy dolog mellett nem lehet elmenni említés nélkül: A VPN kapcsolat biztonságáért bizony a hálózati sávszélesség oltárán kell áldoznunk. Szolgáltatónként változik, hogy mennyit. Mondanom sem kell, függ a mi hozzáférésünk le és feltöltési sávszélességétől, és a VPN szolgáltató sávszélesség-korlátaitól is, hogy kardbadöntős, avagy frenetikus élményben lesz részünk.

Hogy lesz nekem VPN-em?

Fontos azon elgondolkodni, hogy mire is van szükséged. Pl. arra, hogy földrajzi korlátozások nélkül tudj böngészni? Vagy arra hogy az otthoni/irodai dolgaid bárhonnan elérd interneten keresztül, biztonságosan, de úgy mintha el sem utaztál volna? Ezek a kérdések meghatározzák, hogy min kell gondokoznod.

Míg első esetben (akár fizetős) VPN szolgáltatókhoz történő csatlakozásra lehet szükséged, a másodikban lehet, hogy a routeredben, NAS-odban Te magad futtathatsz egy VPN szervert, avagy kiszolgálót, és beállíthatod úgy PC-d, mobiltelefonod, tableted, hogy bizony, kívülről csak és kizárólag VPN kliens segítésével (ez lehet egy külön progi, de a mai eszközökben már alapból is tudják a kliens oldali beállításokat) lehessen hozzáférni az otthoni hálózatodhoz. Az tuti hogy atom biztonságos lesz, és én ezért azt mondom, megéri rászánni az időt a beállításra.

Elég a süket dumából, hogy néz ez ki valójában?

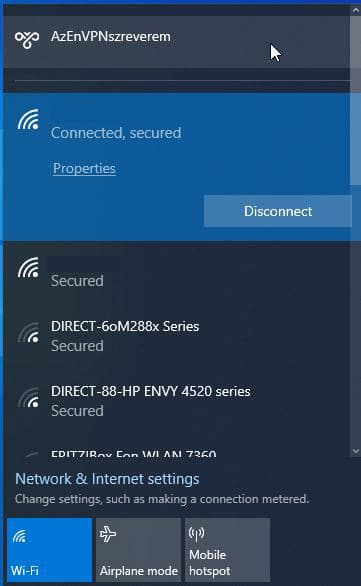

Kliens azaz ügyfél oldali szempontból szeretnék mutatni 1-2 screenshotot, hogy hogyan is érvényesül az a gyarkorlatban, ha egy VPN szerverhez kell kapcsolódni. Arról az esetről fogok 1-2 képet mutatni, amikor saját routerünkön/nasunkon konfiguráltunk be VPN szervert, és ehhez kell csatlakoznunk.

Windows 10

A kliensoldali beállítások elvégzését követően a tálcán lévő kis hálózati beállításokkal kapcsolatos ikonra klikklve a felsorolt wifi (és vezetékes) hálózatok felett (alatt?) látni fogunk egyetlen egy plusz sort – aminek a neve attól függ hogy mit állítottunk be:

Ha a képernyőmentésekre ránézel, akkor láthatod, hogy ha olyan VPN szerverünk van, hogy a Win10 beépített kliensét tudjuk használni, akkor igazából nagy zűrzavarra nem kell számítani, totálisan pofonegyszerű, a csatlakozást követően pedig elérjük NAS-unkat (példaképp) vagy bármely más belső hálózati eszközeinket mindenféle macera és porttovábbítás nélkül, simán a belső IP címükkel. (Ha nincs átvariálva semmi nagy valószínűség szerint ez 192.168.xxx.yyy -képpen néz ki.)

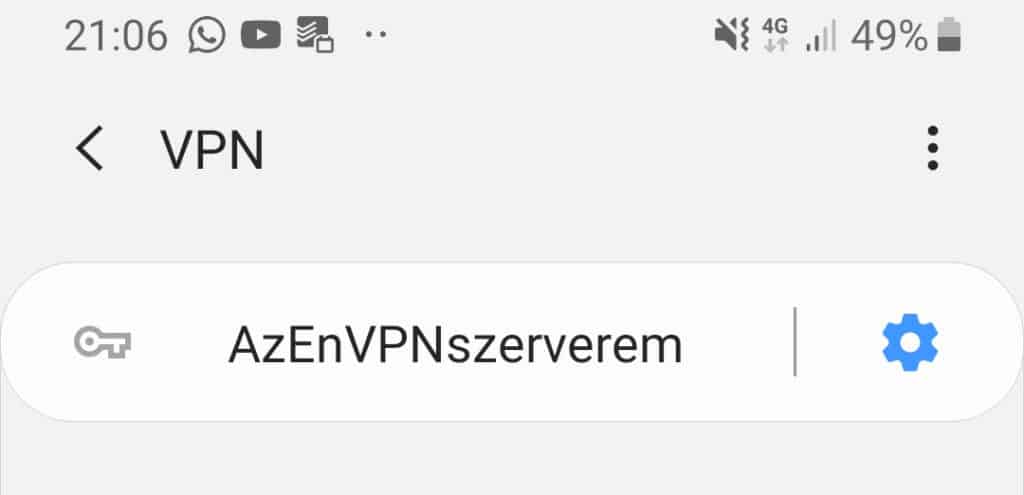

Android

Szintén nincs túl nagy bonyodalom, mi sem bizonyítja ezt jobban, mint az alábbi 2 képernyőmentés:

iOS

Nézd el nekem, hogy nem készítettem screenshotokat. Pontosan ugyanugy működik, mint Androidon (vagy bárhol máshol). Beállítjuk a VPN kapcsolati profilt, majd egy „húzókával” aktiválni tudjuk azt.

Vannak persze olyan megoldások, amelyekhez szükséges egy extra szoftver telepítése, valamint ennek használata, azonban ahogy a fenti példa is mutatja, alapesetben ez nem feltétlen szükséges.